INSIGNIA

INSIGNIA

Reporte de Pruebas de Vulnerabilidades

Evaluación de Seguridad Web — Aplicación DemoWeb

Aviso de alcance demo: esta evaluación fue una prueba demostrativa sin fines de lucro. Se realizó en entorno controlado para mostrar calidad de entregables, metodología y nivel de detalle técnico. No representa una auditoría contractual completa ni un dictamen final de seguridad.

Objetivo

Validar vulnerabilidades representativas y demostrar cómo INSIGNIA documenta hallazgos técnicos con impacto de negocio.

Cobertura

Revisión de flujos críticos web/API, controles de autenticación, exposición de datos y vectores de inyección priorizados.

Resultado

Reporte de ejemplo con severidad, evidencia, explicación técnica y recomendaciones accionables de remediación.

Reconocimiento inicial y mapeo de rutas expuestas.

Pruebas manuales sobre validación, autenticación y control de acceso.

Explotación controlada y verificación de impacto real.

Documentación técnica con recomendaciones de mitigación.

Limitaciones de esta prueba demo

- No cubre la totalidad de activos ni todos los endpoints productivos.

- No incluye validación de remediación posterior ni retesting formal.

- Los hallazgos reflejan una muestra técnica representativa.

- Para un diagnóstico final se requiere auditoría completa bajo alcance acordado.

Resumen Ejecutivo

Síntesis de hallazgos para la alta dirección con impacto de negocio y nivel de riesgo.

Detalle Técnico

Descripción completa con evidencias, capturas de Burp Suite y pasos de reproducción.

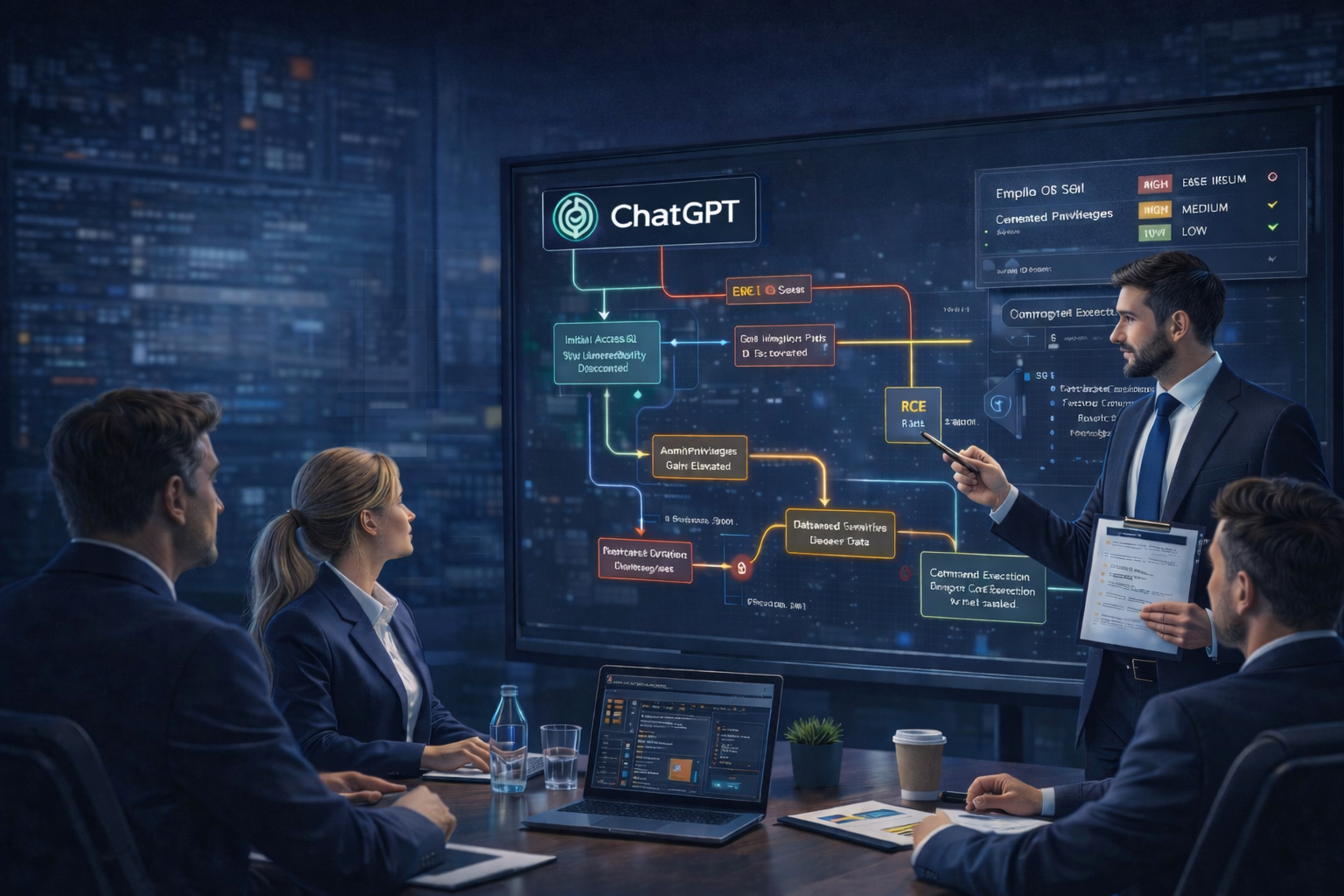

Análisis IA

Correlación de hallazgos y análisis de cadenas de ataque generado por ChatGPT y Claude.

Plan de Remediación

Guía paso a paso con recomendaciones priorizadas alineadas a OWASP Top 10 2025.